Многие компании, внедряющие искусственный интеллект, не получают от него ожидаемой отдачи. Этот вызов стал стимулом для …

После приобретения системы управления инцидентами ИБ (SIEM) перед организацией встаёт практический вопрос: как сделать так …

Ещё 5–7 лет назад UEM/MDM воспринимался в корпоративной ИТ-службе примерно как учёт парты в школьном классе: «есть/нет …

Инженер, прошедший путь от строительства дата-центров до финтех-разработки, — о том, почему в эпоху Edge …

IdM-системы давно стали привычным элементом корпоративной ИТ-инфраструктуры. Рынок развивается уже не первое десятилетие …

Подписав соглашение о стратегическом партнерстве, «Группа Астра» и компания «Аладдин» объявили о подготовке …

На днях «Группа Астра» и «Аладдин» объявили о стратегическом партнёрстве. По заявлению компаний, оно …

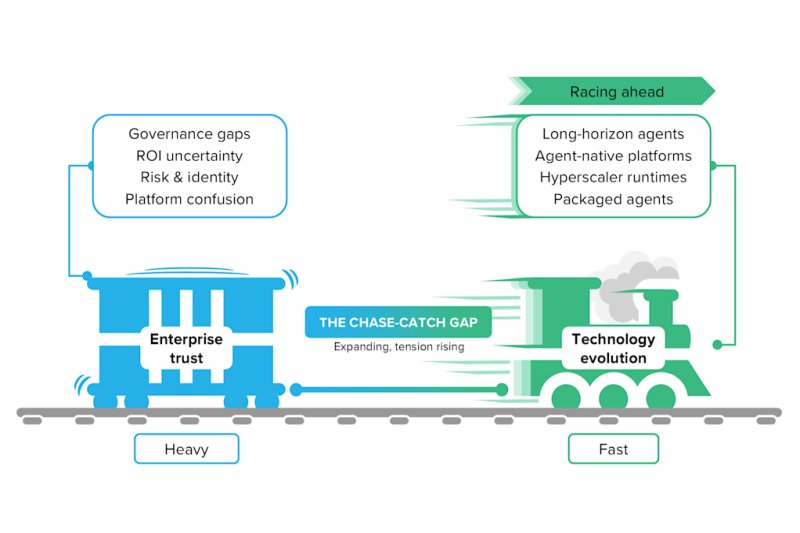

Согласно Gartner «1H26 CIO Report», 77% CIO называют безопасность и риски главными препятствиями для масштабирования …

Три четверти руководителей предприятий сообщают, что они внедряют агентный искусственный интеллект. Но лишь небольшое …

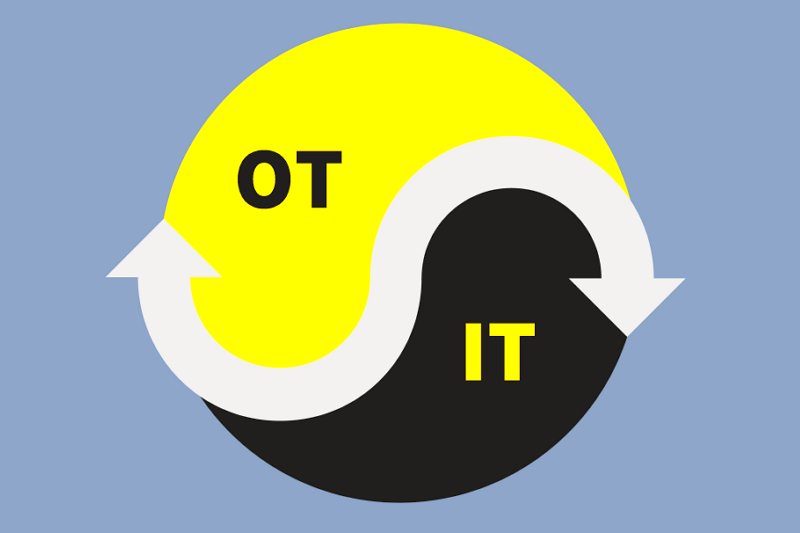

Федеративная архитектура (Federation Architecture, FA) обеспечивает баланс преимуществ конвергенции ИТ-ОТ с мерами …

Поскольку агентов ИИ на порядки больше, чем людей, устаревшие системы безопасности дают сбой. Джастин Долли, директор …

К началу 2026 года корпоративная ИТ-инфраструктура на базе Windows 10 и вышедших в то же время …

Интересно

Подписав соглашение о стратегическом партнерстве, «Группа Астра» и компания «Аладдин» объявили о подготовке …

На днях «Группа Астра» и «Аладдин» объявили о стратегическом партнёрстве. По заявлению компаний, оно …

Согласно Gartner «1H26 CIO Report», 77% CIO называют безопасность и риски главными препятствиями для масштабирования …

Три четверти руководителей предприятий сообщают, что они внедряют агентный искусственный интеллект. Но лишь небольшое …

Федеративная архитектура (Federation Architecture, FA) обеспечивает баланс преимуществ конвергенции ИТ-ОТ с мерами …