ОБЗОРЫ

Фирма Airdefense делится своим ноу-хау, но над интеграцией продуктов необходимо поработать

Недавно созданный альянс компаний AirDefense и Trapeze Networks обещает принести обильные плоды в будущем. Но пока что предложенная этим дуэтом система предотвращения вторжений в беспроводные сети (Wireless Intrusion Prevention System - WIPS) требует серьезного усовершенствования.

Нынешние контроллеры беспроводных сетей (Wireless LAN - WLAN) на базе беспроводных коммутаторов могут самостоятельно выполнять те или иные функции WIPS. Однако надежность обнаружения вторжений, количество выдаваемых тревожных сообщений и характер предпринимаемых ими действий выглядят довольно бледно на фоне специализированных продуктов WIPS, выпускаемых такими компаниями, как AirMagnet, AirTight или AirDefense.

Когда речь заходит об обеспечении безопасности, многие производители беспроводных коммутаторов, не желая снова и снова изобретать велосипед, активно устанавливают и развивают партнерские отношения с компаниями, выпускающими полноценные WIPS, такой подход, как оказывается, более эффективен. Дело не ограничивается союзом AirDefense и Trapeze Networks, о котором мы упомянули выше, - еще и Aruba Networks объявила о партнерстве с AirMagnet, а AirTight оформила свои отношения с Siemens и Extricom.

К сожалению, нельзя сказать, что продукт AirDefense и Trapeze отличается высокой степенью интеграции. Скорее можно говорить об использовании аппаратуры в таких целях, которые изначально не были предусмотрены. Для проверки уровня интеграции лаборатория eWeek должна была убедиться, что различные аппаратные и программные компоненты производства Trapeze и AirDefense не подвержены обману. Для этого нам пришлось модернизировать свои тестовые контроллеры Trapeze MX-216 Mobility Exchange и обновить управляющее ПО RingMaster до версии 5. Что касается сервера AirDefense, то нужно было обновить ПО до версии 7.0 Service Module 2.

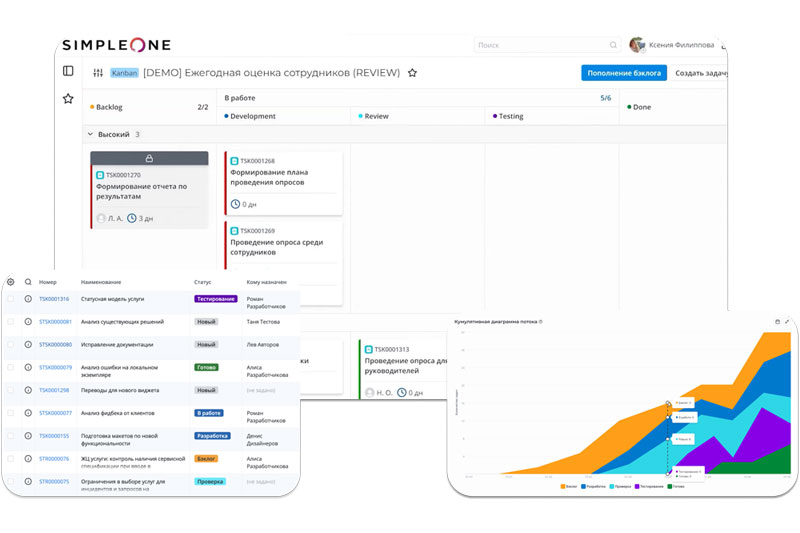

Вверху: с помощью ПО Trapeze RingMaster мы превратили точку доступа в сенсор AirDefense и затем назначили

ему сервер AirDefense. Слева: используя протокол SNMP, мы смогли импортировать схему нашей беспроводной сети,

построенной на основе продуктов Trapeze, в базу данных AirDefense

Во время тестирования нам пришлось заменить фирменное ПО точки доступа Trapeze MP-372 на прошивку AirDefense. Это можно сделать либо через командную строку контроллера Trapeze, либо с помощью платформы RingMaster. Затем нам нужно было вручную подключиться к обновленному устройству и указать ему IP-адрес сервера AirDefense. После этого MP-372 превратилась в полнофункциональный сенсор AirDefense.

С помощью протокола SNMP мы могли импортировать информацию о каждом из наших беспроводных коммутаторов Trapeze в базу данных AirDefense, используя имеющиеся блоки управляющей информации (Management Information Blocks, MIB) Trapeze. При этом каждая точка MP-372, задействованная нами для беспроводного доступа в систему AirDefense, регистрируется и автоматически идентифицируется в качестве надежного сетевого устройства.

Однако при тестировании возникли проблемы, связанные с интеграцией. Так, информация о беспроводной сети, которую собирали наши точки доступа Trapeze MP-372, была недоступна для системы AirDefense. Не могли мы использовать MP-372 и в качестве "снайперов", чтобы отключить подозрительные устройства от эфира (во всяком случае с управляющей консоли AirDefense сделать это не удалось). А для просмотра информации, доступной этим устройствам, нам приходилось регистрироваться в программе Trapeze.

Какая-либо интеграция ПО AirDefense на уровне управления отсутствует. В RingMaster имеется только ссылка, по которой можно запустить управляющий интерфейс AirDefense, написанный на Java. Увидеть полную картину происходящего можно, как мы поняли во время тестирования, если RingMaster и управляющие платформы AirDefense работают параллельно. Поскольку же обе платформы представляют собой приложения на основе Java, на наших управляющих компьютерах был быстро исчерпан весь объем оперативной памяти.

Цены на решение AirDefense складываются из стоимости основного устройства, оплаты лицензий на аппаратуру и ПО сенсоров плюс 18% за поддержку в течение года. Мы тестировали устройство AirDefense 2270, относящееся к старшему классу. Оно предназначается для крупных сетей, где необходимо иметь до 300 сенсоров, и стоит 11 995 долл. AirDefense предлагает еще два устройства, входящих в ту же линейку: модель 1150 (5995 долл., до 50 сенсоров) и 2230 (9995 долл., до 150 поддерживаемых сенсоров).

Мы рассчитывали несколько сэкономить, используя в качестве сенсоров точки доступа Trapeze MP-372. Но это возможно лишь в том случае, если покупать MP-372 большими партиями. По умолчанию сенсор AirDefense стоит 995 долл. В эту цену входят стоимость оборудования плюс плата за лицензию на систему обнаружения вторжений и неисправностей. Если приобретать только лицензию на ПО, чтобы использовать его с конвертированными в сенсоры точками доступа Trapeze MP-372, она обойдется в 695 долл. плюс 349 долл. на покупку у Trapeze устройства MP-372 - так что особой экономии не отмечено.

По результатам теста можно констатировать, что система AirDefense хорошо определяет включенные в беспроводную сеть неисправные точки доступа и автоматически помечает их не как неавторизованные, а именно как неисправные.

Однако тест на обнаружение двойника (evil twin) - внешней точки доступа, имеющей тот же идентификатор (Service Set Identifier, SSID), что и наша защищенная сеть, был пройден не столь успешно. Двойник никогда не выделялся в качестве более серьезной угрозы по сравнению с любой другой найденной внешней сетью, даже когда наши доверенные клиенты устанавливали связь с таящим опасность устройством. Правда, отмечался факт подключения доверенных клиентов к двойнику с выдачей сообщения о потенциальной угрозе, но сделано это было не совсем явно.

| Резюме для руководителей Решение AirDefense - Trapeze К настоящему времени интеграция системы AirDefense с решением для доступа в беспроводную сеть Mobility Wireless LAN компании Trapeze Networks нуждается в серьезном совершенствовании. Хотя мы могли использовать точки доступа Trapeze Mobility Point в качестве сенсоров для WIPS AirDefense, системы не могут активно обмениваться информацией. Их объединение не привело ни к сокращению затрат времени на управление, ни к его упрощению. Изначально заложенные компанией AirDefense функции предотвращения вторжений выполняются вполне удовлетворительно, однако интегрированное решение пока не дает никаких преимуществ. Дополнительная информация находится на сайтах www.airdefense.net и www.trapeze.com. Ценовой анализ. Цены на серверы находятся в диапазоне от 5995 до 11 995 долл., а каждый сенсор обойдется примерно в 1000 долл. Краткий список аналогов - Enterprise 7.0 фирмы AirMagnet. Недавно AirMagnet объявила о тесной интеграции своей системы с беспроводным решением компании Aruba (www.airmagnet.com). - SpectraGuard Enterprise 5.0 разработки AirTight Networks. Предоставляет прекрасные и легко настраиваемые функции классификации устройств. Однако компания пока не установила партнерских отношений с какими-либо крупными производителями коммутаторов беспроводных сетей с целью интеграции продуктов (www.airtightnetworks.net). |

| Оценка основных характеристик | |

Классификация устройств | Хорошо |

Предотвращение вторжений | Хорошо |

Подготовка отчетов | Отлично |

Определение местонахождения | Хорошо |

Интеграция | Удовлетворительно |

Мы считаем, что механизмы классификации устройств, имеющиеся в системе AirDefense, уступают тем, что компания AirTight разработала для конкурирующего решения WIPS. С другой стороны, AirDefense создала прекрасные средства анализа и установления корреляции.

Техническому аналитику Эндрю Гарсиа можно писать по адресу: andrew_garcia@ziffdavis.com.